Úvod

Nejprve je potřeba si uvědomit jak fungují dnešní antivirové programy. Současné antivirové programy hledají v  počítačích (mobilech) podezřelé skupiny znaků a porovnávají je se svými databázemi virů. Pokud antivir najde například řetězec "dd0d4654382554862dbbb46f6046c72b", tak jej porovná se svými záznamy a oznámí, že v systému je podezřelý program - CollectionMaker - VIRTOOL.zip. Pokud antivir nemá informace o novém viru ve své databázi, tak jej nedokáže odhalit. To je také příčina proč některé viry nebyly mnoho týdnů nebo dokonce měsíců odhaleny.

počítačích (mobilech) podezřelé skupiny znaků a porovnávají je se svými databázemi virů. Pokud antivir najde například řetězec "dd0d4654382554862dbbb46f6046c72b", tak jej porovná se svými záznamy a oznámí, že v systému je podezřelý program - CollectionMaker - VIRTOOL.zip. Pokud antivir nemá informace o novém viru ve své databázi, tak jej nedokáže odhalit. To je také příčina proč některé viry nebyly mnoho týdnů nebo dokonce měsíců odhaleny.

Již mnoho let se k souborům, které jsou součástí operačního systému, přidávají elektronické podpisy těchto souborů. Což je na první pohled velmi důvěryhodné řešení. Jenže pokud podvodníci dokáží zfalšovat elektronický podpis, tak celé řešení ztrácí důvěryhodnost.

Řešení ale existují. Například robustní a nezpochybnitelný způsob jak zajistit a kontrolovat integritu počítačových souborů se nachází v použití hash funkcí.

Řešení je jednoduché

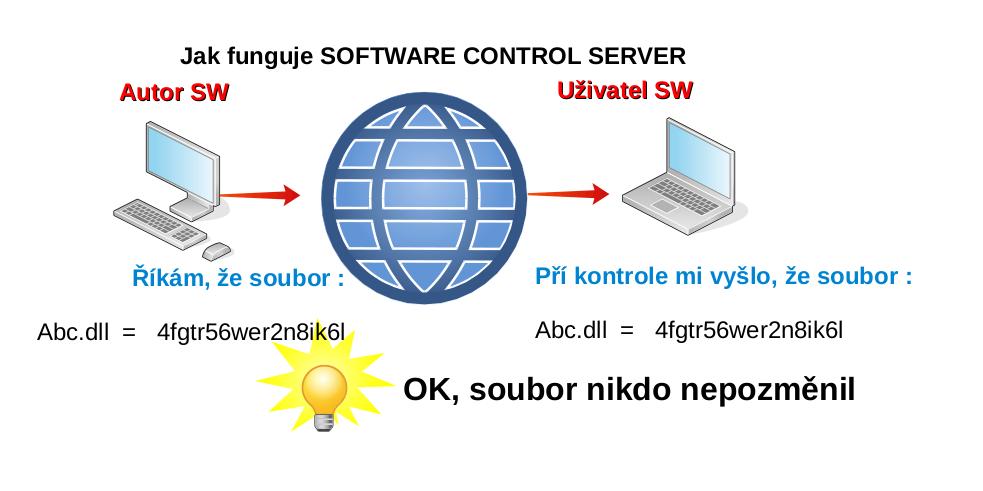

Když bude existovat kontrola a porovnání informací o jednotlivých souborech, které vydal autor programu s tím co má uživatel v počítači, tak viry nemají šanci.

Jak to funguje?? Podobně jako otisk prstu. Při vyšetřování trestného činu sejmou policisté otisky na místě činu a porovnají je s otisky ze své databáze, případně s otisky podezřelého. Pokud se otisk na místě činu shoduje s otisky podezřelého, tak je velká pravděpodobnost (téměř jistota), že pachatel byl na místě činu nebo držel v ruce konkrétní předmět.

Stejné principy je možné nastavit i v prostředí počítačů a další elektroniky. Existují matematické (kryptografické) algoritmy a s jejich pomocí je možné získat ze souboru jeho nezaměnitelný "otisk".

Tvůrci softwaru, od nezávislých programátorů až po velké nadnárodní SW firmy, zadají do systému informace o svých programech a jednotlivých souborech těchto programů. Uživatelé nebo kontrolní programy na straně uživatelů následně mohou porovnat informace, které zjistí o jednotlivých souborech s tím, jaké údaje o konkrétních souborech zveřejnili autoři. Pokud se informace u uživatele shodují s informacemi, které zveřejnil autor, tak je jistota, že soubory nikdo nezměnil a soubory v počítači uživatele mají stejný obsah jaký zveřejnil tvůrce.